Ceci est une ancienne révision du document !

Table des matières

ordi49.fr

Partage d'expérience sur la migration de l'hébergement des boîtes mail de mon domaine ordi49.fr.

La lecture de la présente page web suppose que vous avez pris connaissance et compris la page suivante du blog sud-ouest2.org :

Configuration de votre domaine – hébergement d’un domaine perso sur notre infrastructure

— Médéric 14/09/2017

Présentation

Mes sites web sont hébergés chez Inulogic.

J'administre moi-même mon domaine ordi49.fr auprès du registrar Internet.bs.

Inulogic est une petite société à bas coût, qui à l'instar de la société WD-Media, présente l'avantage d'avoir ses serveurs de stockage en France. Pour la gestion DNS, Inulogic utilise le logiciel privateur Plesk. Plesk est un panel web ou “Web hosting control panel”, c'est à dire une interface de gestion d'hébergement comme son grand concurrent logiciel privateur cPanel et ses concurrents FLOSS comme AlternC, GNUPanel, ISPConfig, DTC, OpenPanel et autres (liste comparative ici).

Contexte de migration chez sud-Ouest

Après étude des différentes offres éthiques hébergées en France – publiée sur ma page web Reprendre le contrôle de ses emails –, j'ai décidé de migrer l'hébergement de mes boîtes mail chez sud-ouest2.org, à cause d'un blaklistage récurrent des plages IP de l'hébergement mutualisé Inulogic.

De mai à août 2017 ce problème avait pris tellement d'ampleur – non réponse de mailer daemon (“mail droping”), blacklistage des adresses IP mutualisées par Malwarebytes Anti-Malware1) –, que j'avais perdu toute confiance dans le serveur SMTP mutualisé d'Inulogic. Très occupé par des tâches plus importantes, la petite équipe d'Inulogic m'a indiqué que je pouvais toujours migrer vers une offre VPS à IP dédiée afin d'être épargné des inconvénients de la mutualisation. Mais cette possibilité n'était pas compatible avec mon budget.

Configuration DNS dans Plesk Onyx

À savoir :

La version Plesk 12 tronque les champs très longs si bien qu'il est impossible de configurer correctement l'enregistrement dkim._domainkey tel qu'indiqué sur la page Configuration de votre domaine – hébergement d’un domaine perso sur notre infrastructure.

Si vous êtes clients chez Inulogic sous Plesk 12 (la version s'affiche lorsqu'on clique sur le bouton aide de Plesk), vous pouvez ouvrir un ticket auprès du support pour demander la migration sous Plesk Onyx en raison de cet enregistrement DNS dkim._domainkey. Après migration sur le serveur pf4 d'Inulogic vous bénéficierez en outre du support Let's Encrypt.

Je ne sais pas si ce problème concerne également la version Plesk 12.5 qui est immédiatement antérieure à Plesk Onyx.

Chez Inulogic, les modification DNS sont très rapidement prises en compte (⇐30 minutes).

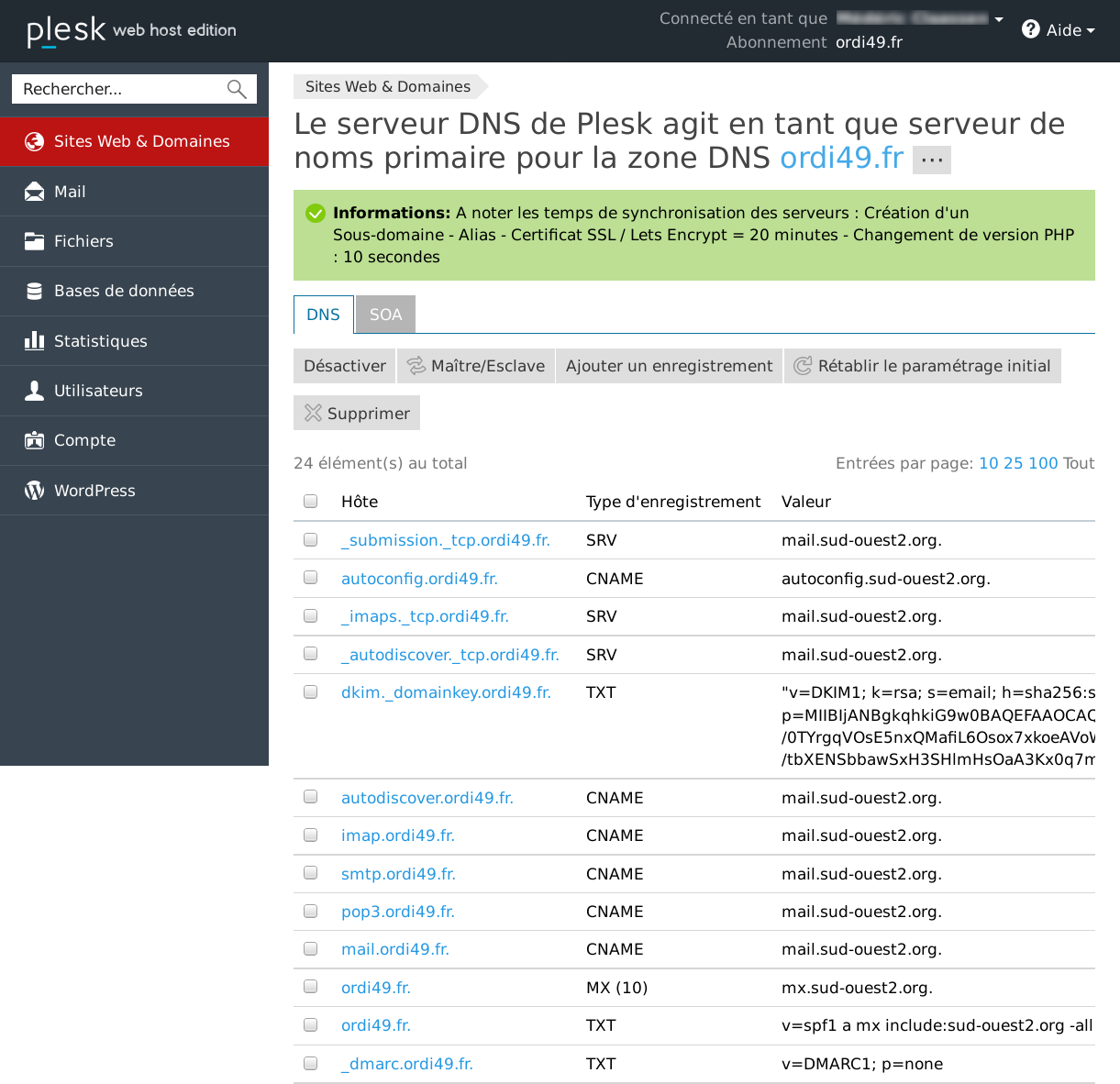

Voici une copie d'écran des paramètres DNS pour mon domaine ordi49.fr dans la dernière version du logiciel privateur Plesk : Plesk Onyx.

J'ai supprimé dans l'image les informations DNS qui ne concernent pas le document de référence Configuration de votre domaine – hébergement d’un domaine perso sur notre infrastructure.

Exemple de configuration DNS pour prise en charge boîte mail par sud-ouest2.org dans Plesk Onyx :

Configuration DNS chez Internet.bs

Internet.bs est un registrar situé à Nassau, capitale des Bahamas. Le support Internet.bs est en anglais bien qu'une adresse email française soit précisée sur la page contact.

Accéder directement à ses paramètres Internet.bs

À savoir :

On peut devenir un client direct de Internet.bs sans passer par un prestataire intermédiaire, comme j'ai du le faire après la faillite d'Agsahosting en 2012. Pour cela, le support internet.bs vous demande la copie numérisée de votre carte d'identité et d'une facture récente justifiant votre domiciliation. Ce genre de documents officiels ne doit jamais transiter par email sans être chiffré. Le support d'Internet.bs est suffisamment qualifié pour déchiffrer une pièce jointe chiffrée à l'aide de la clé GPG publique Internet.bs. Celle-ci est disponible à l'URL suivante :

http://pgp.mit.edu/pks/lookup?search=internet.bs

Cas où hébergeur = serveur de noms primaire

Les clients Inulogic n'ont pas besoin de modifier les enregistrements DNS de leurs registrars puisque c'est le serveur DNS d'Inulogic qui est prioritaire2). En d'autre termes, cela signifie qu'ils peuvent ajouter à la configuration de leur registrar, les enregistrements DNS qui sont précisés sur la page Configuration de votre domaine – hébergement d’un domaine perso sur notre infrastructure, mais que ces enregistrements ne seront pas pris en compte quelques soient les réglages de priorités MX parce que c'est le serveur de noms primaire Inulogic qui fait autorité.

Priorité des enregistrement MX

Plus la valeur du champs priorité est basse, plus le serveur est prioritaire.

Exemple avant que je ne supprime définitivement l'ancienne référence MX à Inulogic :

mx-sud-ouest2.org (10) était prioritaire par rapport à pf4.inulogic.fr (20) :

mederic@devuan:~$ dig +nostat +nocomment ordi49.fr mx | grep MX ;ordi49.fr. IN MX ordi49.fr. 541 IN MX 10 mx.sud-ouest2.org. ordi49.fr. 541 IN MX 20 pf4.inulogic.fr.

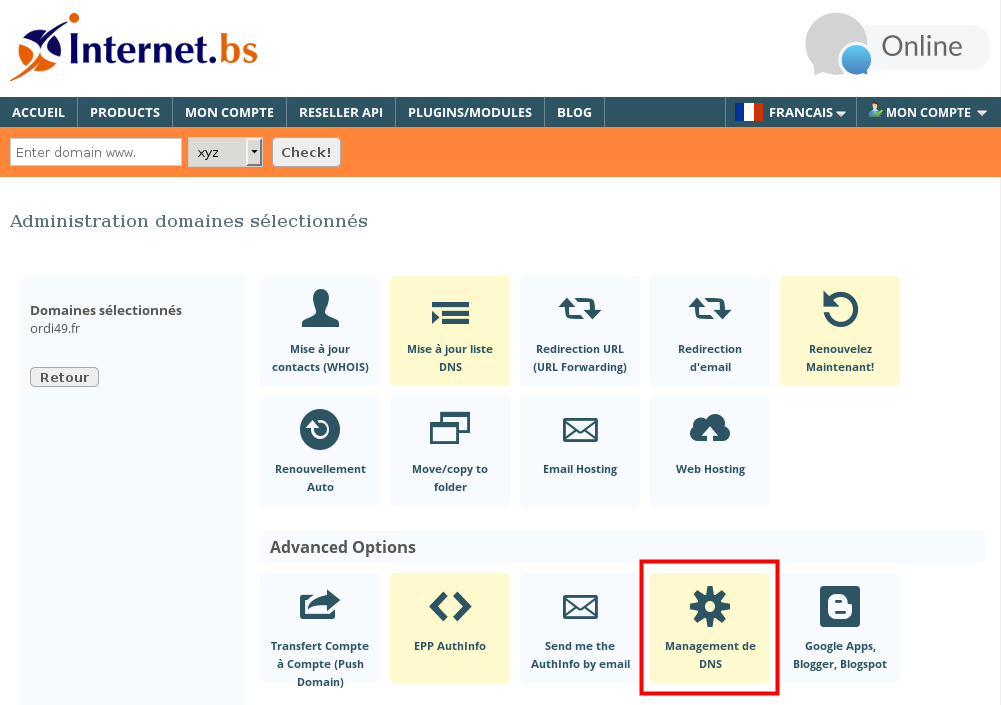

Gérer les enregistrements chez Internet.bs

Pour ajouter/supprimer/modifier des enregistrements DNS chez Internet.bs, une fois votre domaine sélectionné, il faut cliquer sur le bouton “Management de DNS” :

Supervision et diagnostic

Les commandes ci-dessous concernent la famille de système d'exploitation de type UNIX comme les distributions GNU/Linux.

DNS

Interroger votre serveur de noms par défaut à propos de votre domaine :

dig mondomaine.tld any

Interroger un serveur de noms particulier à propos de mondomaine.tld pour surveiller la propagation des changements DNS :

dig @serveurdns.tld mondomaine.tld any

Exemples :

- Serveur DNS FDN :

dig @ns0.fdn.fr mondomaine.tld any - Serveur DNS Google :

dig @google-public-dns-a.google.com ordi49.fr any

Exemple de requêtes sur les enregistrements spéciaux :

mederic@devuan:~$ dig +nostat +nocomment dkim._domainkey.ordi49.fr TXT ; <<>> DiG 9.9.5-9+deb8u14-Debian <<>> +nostat +nocomment dkim._domainkey.ordi49.fr TXT ;; global options: +cmd ;dkim._domainkey.ordi49.fr. IN TXT dkim._domainkey.ordi49.fr. 600 IN TXT "\"v=DKIM1\; k=rsa\; s=email\; h=sha256:sha1\; p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAuCBXGUFoM59zVYu40BVQIlUi0k8N3+hOmdooG13W+Jjn/ngOQveeICOKBPNnHU3rf4lsQJ9Gx4lBbAzy2CecirSvzxFWY2y47cJ65lQsdxbTL3Ux5YL/0TYrgqVOsE5nxQMafiL6Osox7xkoeAVoWkiDw/M8OEcgWaVL\" " "\"XWhd/YgVGjQyo+2mPUELLqZTx/ZOHNvvHNom1AzI8hNENFxo77ruZpyNAccrQkcKRpWlsvHRDutGfKDF96mr/tbXENSbbawSxH3SHlmHsOaA3Kx0q7mq+uq0YLyV82dZq6u6o3WDQ9Otv+Hh18RHHAlYnaB+oNvS6nhvSQn6mRrOUllcnQIDAQAB\" " ordi49.fr. 600 IN NS ns3.inulogic.fr. ordi49.fr. 600 IN NS ns2.inulogic.fr. ordi49.fr. 600 IN NS ns1.inulogic.fr. ns1.inulogic.fr. 355 IN A 185.81.156.2 ns2.inulogic.fr. 355 IN A 185.81.156.3 ns3.inulogic.fr. 355 IN A 91.234.107.0

SSL/TLS

Vérifier la disponibilité des serveurs sud-ouest SMTP, IMAP et POP au travers d'un canal chiffré TLS-SSL :

- Serveur IMAP :

openssl s_client -connect mail.sud-ouest2.org:993 - Serveur POP :

openssl s_client -connect mail.sud-ouest2.org:995 - Serveur SMTP :

openssl s_client -connect mail.sud-ouest2.org:587 -starttls smtp

Via les protocoles POP et SMTP, taper quit pour sortir de la conversation3), tandis que via le protocole IMAP, il faut théoriquement taper logout (mais le serveur IMAP de sud-ouest ne comprend ni quit, ni logout, ni exit).

Exemple pour le serveur POP :

mederic@devuan:~$ openssl s_client -connect mail.sud-ouest2.org:995 CONNECTED(00000003) depth=3 C = SE, O = AddTrust AB, OU = AddTrust External TTP Network, CN = AddTrust External CA Root verify return:1 depth=2 C = GB, ST = Greater Manchester, L = Salford, O = COMODO CA Limited, CN = COMODO RSA Certification Authority verify return:1 depth=1 C = GB, ST = Greater Manchester, L = Salford, O = COMODO CA Limited, CN = COMODO RSA Domain Validation Secure Server CA verify return:1 depth=0 OU = Domain Control Validated, OU = PositiveSSL, CN = mail.sud-ouest2.org verify return:1 --- Certificate chain 0 s:/OU=Domain Control Validated/OU=PositiveSSL/CN=mail.sud-ouest2.org i:/C=GB/ST=Greater Manchester/L=Salford/O=COMODO CA Limited/CN=COMODO RSA Domain Validation Secure Server CA 1 s:/C=GB/ST=Greater Manchester/L=Salford/O=COMODO CA Limited/CN=COMODO RSA Domain Validation Secure Server CA i:/C=GB/ST=Greater Manchester/L=Salford/O=COMODO CA Limited/CN=COMODO RSA Certification Authority 2 s:/C=GB/ST=Greater Manchester/L=Salford/O=COMODO CA Limited/CN=COMODO RSA Certification Authority i:/C=SE/O=AddTrust AB/OU=AddTrust External TTP Network/CN=AddTrust External CA Root --- Server certificate -----BEGIN CERTIFICATE----- [...] quit +OK Logging out closed

Aller plus loin avec openssl

Si vous rencontrez un problème de connexion SSL avec un courrielleur bien que les paramètres de configuration soient corrects, vous pouvez éventuellement réaliser un log des connexions POP/SSL et SMTP/SSL grâce au programme en ligne de commande openssl du projet logiciel libre OpenSSL. Ces logs révèlent des informations supplémentaires qui peuvent éventuellement aider à comprendre certains problèmes (interception des connexions chiffrées par des logiciels intermédiaires sous Microsoft Windows, etc.)

Exemples :

- Une commande pour récupérer un log de connexion POP/SSL :

echo quit | openssl s_client -connect mail.sud-ouest2.org:995 -state -nbio 2>&1 |tee $(date +%Y.%m.%d.%H.%M.%S).openssl-log.txt - Une commande pour récupérer un log de connexion SMTP/SSL :

echo quit | openssl s_client -connect mail.sud-ouest2.org:587 -state -starttls smtp 2>&1 |tee $(date +%Y.%m.%d.%H.%M.%S).openssl-log.txt

Ressources diverses en lien avec OpenSSL :

- manpage complet de la ligne de commande openssl : wiki.openssl.org/index.php/Command_Line_Utilities

- OpenSSL Command-Line HOWTO : madboa.com/geek/openssl

- openssl pour Windows : gnuwin32.sourceforge.net/packages/openssl.htm

- Autres outils GNU pour Windows : gnuwin32.sourceforge.net

Autoconfig

Vérifier que les courrielleurs comme Thunderbird peuvent automatiquement se configurer sur votre domaine :

wget -q http://autoconfig.mondomaine.tld/.well-known/autoconfig/mail/config-v1.1.xml -O -

Exemple :

mederic@devuan:~$ wget -q http://autoconfig.ordi49.fr/.well-known/autoconfig/mail/config-v1.1.xml -O -

<clientConfig version="1.1">

<emailProvider id="sud-ouest2.org">

<domain>sud-ouest2.org</domain>

<displayName>Sud-Ouest2 Mail</displayName>

<displayShortName>Sud-Ouest2</displayShortName>

<incomingServer type="imap">

<hostname>mail.sud-ouest2.org</hostname>

<port>993</port>

<socketType>SSL</socketType>

<authentication>password-cleartext</authentication>

<username>%EMAILADDRESS%</username>

</incomingServer>

<incomingServer type="pop3">

<hostname>mail.sud-ouest2.org</hostname>

<port>995</port>

<socketType>SSL</socketType>

<authentication>password-cleartext</authentication>

<username>%EMAILADDRESS%</username>

</incomingServer>

<outgoingServer type="smtp">

<hostname>mail.sud-ouest2.org</hostname>

<port>587</port>

<socketType>STARTTLS</socketType>

<authentication>password-cleartext</authentication>

<username>%EMAILADDRESS%</username>

</outgoingServer>

<documentation url="https://sud-ouest2.org/category/documentation">

<descr lang="fr">Documentation utilisateur</descr>

<descr lang="en">Generic settings page</descr>

</documentation>

</emailProvider>

</clientConfig>

mxtoolbox.com

Le site web mxtoolbox.com propose un diagnostic et une supervision de n'importe quel site web avec des rapports détaillés relatifs aux services emails et aux listes noires éventuelles.

Dans le champs, on peut taper une des commandes suivantes suivie de deux points (:) pour qualifier la requête :

- blacklist: Check IP or host for reputation

- smtp: Test mail server SMTP (port 25)

- mx: DNS MX records for domain

- a: DNS A record IP address for host name

- spf: Check SPF records on a domain

- txt: Check TXT records on a domain

- ptr: DNS PTR record for host name

- cname: DNS canonical host name to IP address

- scan: Perform a port scan on the host

- whois: Get domain registration information

- arin: Get IP address block information

- soa: Get Start of Authority record for a domain

- tcp: Verify an IP Address allows tcp connections

- http: Verify a URL allows http connections

- https: Verify a URL allows secure http connections

- ping: Perform a standard ICMP ping

- trace: Perform a standard ICMP trace route

- dns: Check your DNS Servers for possible problems

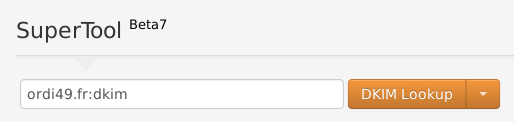

Il existe actuellement une subtilité (bug ?) pour effectuer un test de l'enregistrement dkim.domainkey sur le site mxtoolbox.com en version beta :

- Cliquer sur la flèche située à droite du bouton “MX Lookup” puis sélectionner “Dkim Lookup”

(Si cette flèche n'est pas affichée, effectuer une première requête afin qu'elle s'affiche) - Entrer

mondomaine.tld:dkimdans le champs de recherche puis cliquer sur le bouton “Dkim Lookup”

Exemple de requête mxtoolbox.com sur l'enregistrement DNS DKIM du domaine ordi49.fr :

- POP/SSL :

echo quit | openssl s_client -connect mail.sud-ouest2.org:995 - SMTP/SSL :

echo quit | openssl s_client -connect mail.sud-ouest2.org:587 -starttls smtp